総合エンタメサイト「DMM」を騙る詐欺メールが届きました。

amazonや楽天を装った詐欺メールはたくさんありましたが、DMMの詐欺メールはお初だと思いますが手を変え品を変えまめですなぁ。

そのまめさをまともなことに使えば良いのにと思うのはピーマンだけではあるまい。

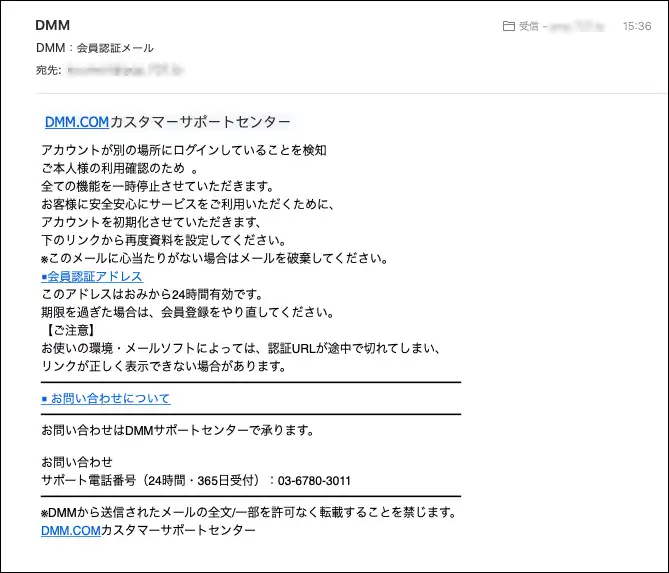

DMM:会員認証メールという件名の詐欺メール

今回のフィッシング詐欺メールは、総合エンタメサイト企業「DMM」を騙ったもので、メールそのものはテキストだけの簡単な内容でした。

「どこの誰かがあなたのアカウントでログインしているから機能停止した。元に戻したければもう一度設定してね」ということらしいが、会員でもないのにアカウントがあるわけがないじゃん。

はい、詐欺メール確定!

と、これでは面白くないのでいろいろと調べてみました。

リンクをクリックしてみる

いつものようにリンクをクリックしてどうなるか試してみます。

リンクは青文字の部分4カ所ですね。

で、一番肝心なリンクは「会員認証アドレス」でしょう。フィッシングサイトへの道案内役でしょうから。

ちなみに残りのリンク3カ所はどうなっているかというと

- 2カ所の「DMM.COM」は本物のDMM.comのトップページへ移動するリンク

- 「お問い合わせについて」は会員認証アドレスと同じくフィッシングサイトへのリンク

となっていました。

それでは、クリックしてみましょう。

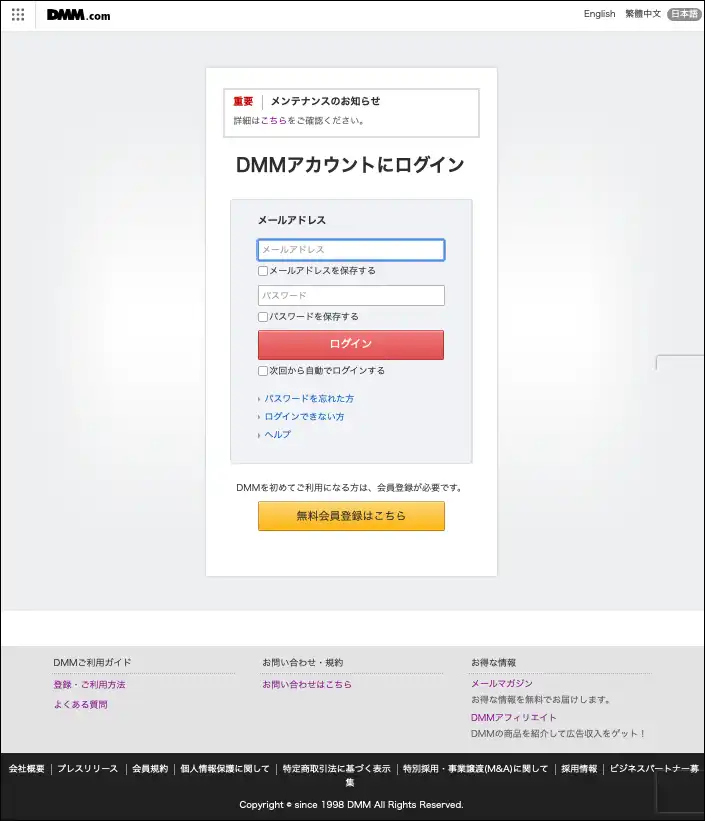

このリンクに設定されているアドレスは「www.dnnmm.com.7gce5xmw.cn」となっていました。

cnリンクですね。まともじゃないわな。

リンクをクリックすると上のようなフィッシングサイトに誘導されます。もちろん偽物です。

DMMは「DMM.com」というれっきとしたアドレスを持っています。cnという中国のドメインであるはずはないですね。

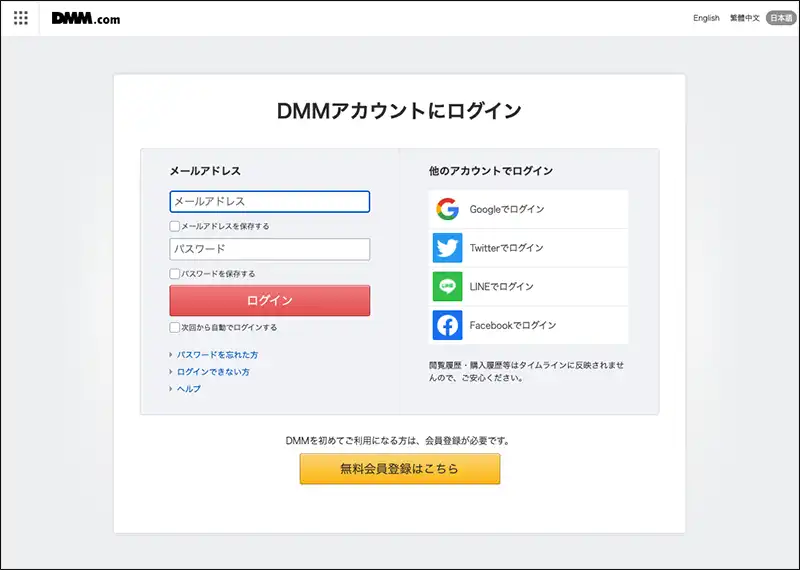

こっちらが本物のログインページです。ちょっと違うかな。

発信者を調べる

詐欺メールを発信している不届き者を調べてみましょう。

メールヘッダを表示させてみます。

X-Antivirus: avast (VPS 22043002)

X-Antivirus-Status: Clean

Return-Path: <dmm-update@tawstjq.cn>

Delivered-To: ●●●@●●●

Received: (qmail 54936 invoked from network); 30 Apr 2022 15:36:08 +0900

Received: from unknown (HELO mgw2.zenno.net) (192.168.0.147)

by msv2.zenno.net with SMTP; 30 Apr 2022 15:36:08 +0900

Received: from mgw2.zenno.net (localhost [127.0.0.1])

by mgw2.zenno.net (Postfix) with ESMTP id C740C25FBD

for <●●●@●●●>; Sat, 30 Apr 2022 15:36:08 +0900 (JST)

Received: from mgw2.zenno.net ([127.0.0.1])

by mgw2.zenno.net (mgw2.zenno.net [127.0.0.1]) (amavisd-new, port 10024)

with ESMTP id qMzR2x8o7SLP for <●●●@●●●>;

Sat, 30 Apr 2022 15:36:08 +0900 (JST)

X-Envelope: S25R_match

Received: from tawstjq.cn (unknown [134.122.139.250])

by mgw2.zenno.net (Postfix) with ESMTP id 8485525FB8

for <●●●@●●●>; Sat, 30 Apr 2022 15:36:08 +0900 (JST)

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed; s=defult; d=tawstjq.cn;

h=Date:From:To:Subject:Message-ID:Mime-Version:Content-Type;

i=dmm-update@tawstjq.cn;

==============中略==============

Date: Sat, 30 Apr 2022 14:36:00 +0800

From: “DMM” <dmm-update@tawstjq.cn>

To: <●●●@●●●>

Subject: DMM:会員認証メール

==============後略==============

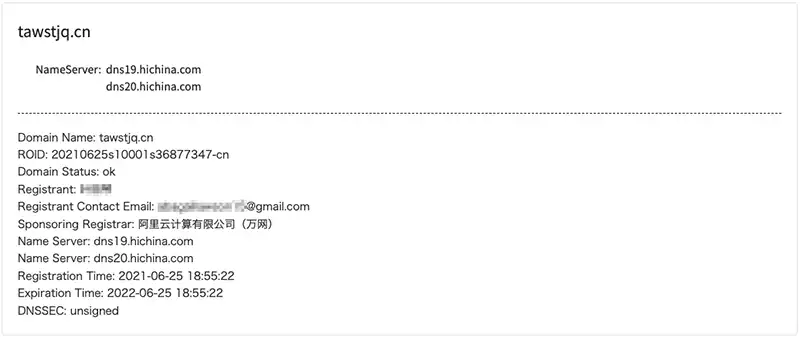

Return-Pathから発信者のメールアドレスは 「dmm-update@tawstjq.cn」のようです。

このメールがどこから発信されているのか、一番下にあるReceivedを見ると送信サーバーのIPアドレスは「134.122.139.250」となっています。

これを住所検索してみたところシンガポールのアッパー・バース貯水池近辺に設置されているメールサーバーからのようです。

そしてこの「134.122.139.250」(tawstjq.cn)のwhois検索するとドメインの登録者は今回も漢字3文字のあの国の方みたいですね。いつものことながら…。

まとめ DMM:会員認証メールは詐欺メールでした

DMMの会員でもないのにアカウントが不正使用されてるなんてあるはずないし、DMM.comではくcnという中国ドメインであることからも容易に詐欺メールであることがわかります。

DMM.comの会員であっても頭から信用せず、まずメールアドレスを調べて本物かを判断して下さい。

むやみにリンクをクリックするのは御法度です。相手の術中にはまり込んでしまいますよ。

国立大学法人 電気通信大学情報基盤センターでもこの詐欺メール「DMM:会員認証メール」に関して注意を促しています。日付からするとこの詐欺メールは出回り初めて日が浅いようですね。

とにかくこのような詐欺メールにはご注意下さい。

コメント