えきねっとがまた来ました。といっても偽の詐欺メールなんですけどね。

以前にもえきねっとを騙る詐欺メールがありましたが

今回のえきねっと詐欺メールも同じようなものでした。

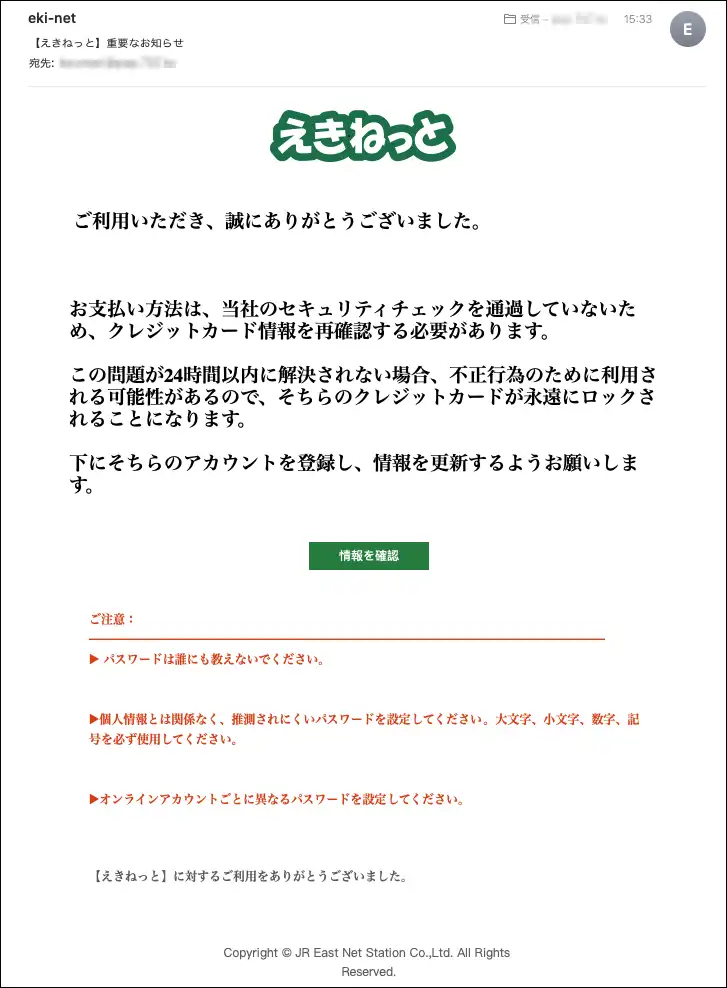

【えきねっと】重要なお知らせ

何が重要なのかというと、えきねっとのセキュリティを通過できないのでクレジットカード情報を確認しなければならないのだそうです。

届いたメールは下のような物でした。

えきねっとのロゴを載せれば本物に見えるんじゃないかと思ってるのかもしれないけど浅知恵だな。

24時間後に云々というフレーズはAmazonの詐欺メールにもあったような気がしますが特に意味ないでしょ、サギだから。

リンクをクリックしてみる

いつものようにリンクをクリックしてみます。

リンクは「情報を確認」の1カ所のみです。

このリンクのアドレスは「https://www.lacollezionista.com/」となっています。

えきねっととは関係の無いアドレスなのでしょう。

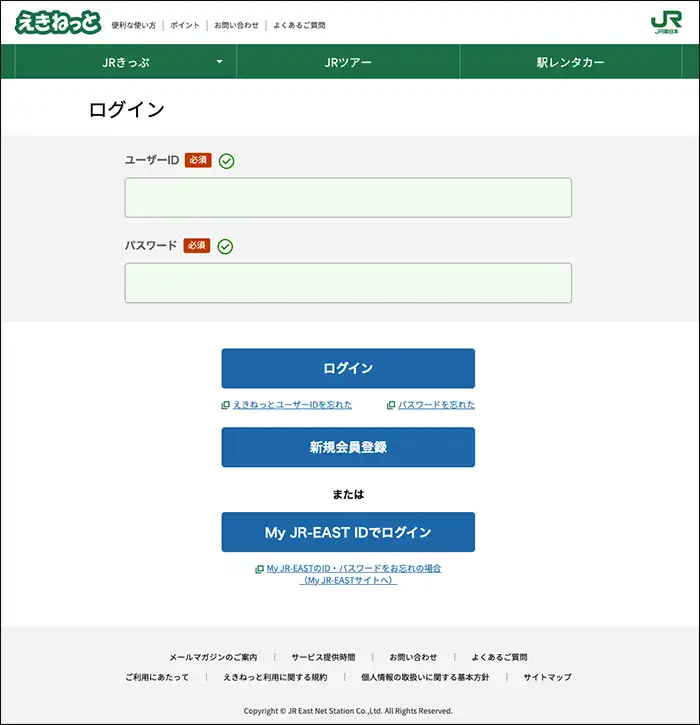

正式なえきねっとのログイン画面と酷似していますがニセモノです。

ちなみに正式なログイン画面のアドレスは

「https://www.eki-net.com/Personal/member/wb/Login/Login」

となっています。

- 正 https://www.eki-net.com/Personal/member/wb/Login/Login

- 偽 https://www.lacollezionista.com/Personal/member/wb/Login/Login

実際にクリックして移動するページは偽のえきねっとログイン画面です。

ちょっと見よくできていますが、全くの偽物でフィッシングサイトすのでご注意を。

えきねっとログイン画面です。全くの偽物でフィッシングサイト

今回はブラウザのセキュリティにも邪魔されずにあっけなくフィッシングサイトに行き着くことができました。

このフィッシングサイトは現在稼働中のようです。

このWebサーバーの所在地を調べてみると、いつものあそこ「アメリカ合衆国 カンザス州 チーニー貯水池」でした。やっぱり水冷のサーバーなんですかね。

発信元を調べる

では、この迷惑メールがどこから発信されているのでしょうか。

メールヘッダを表示させてみます。

eki-net <dzrn@bbt.org>

【えきねっと】重要なお知らせ

宛先:●●●@●●●

Content-Type:multipart/alternative; boundary=”—-=_NextPart_000_09E4_017EEC61.10DD03A0″

Mime-Version:1.0

X-Envelope:S25R_match

Return-Path:<dzrn@bbt.org>

X-Mailer:Uxjd 8

X-Antivirus:avast (VPS 22042600)

Received:(qmail 53936 invoked from network); 26 Apr 2022 15:33:14 +0900

Received:from unknown (HELO mgw.zenno.net) (192.168.0.146) by msv2.zenno.net with SMTP; 26 Apr 2022 15:33:14 +0900

Received:from mgw.zenno.net (localhost [127.0.0.1]) by mgw.zenno.net (Postfix) with ESMTP id 553CC18D85 for <●●●@●●●>; Tue, 26 Apr 2022 15:33:14 +0900 (JST)

Received:from mgw.zenno.net ([127.0.0.1]) by mgw.zenno.net (mgw.zenno.net [127.0.0.1]) (amavisd-new, port 10024) with ESMTP id e2xZFnaQYL8n for <●●●@●●●>; Tue, 26 Apr 2022 15:33:14 +0900 (JST)

Received:from bbt.org (unknown [180.125.97.180]) by mgw.zenno.net (Postfix) with ESMTP id A80BB18D7F for <●●●@●●●>; Tue, 26 Apr 2022 15:33:12 +0900 (JST)

<20220426143307874036@bbt.org>

X-Antivirus-Status:Clean

Delivered-To:●●●@●●●

発信者のメールアドレスはReturn-Pathより「dzrn@bbt.org」のようですが、真偽の程は不明です。

どこから発信されたか確認のために、一番最初にあるIPアドレス「180.125.97.180」をこれまた住所検索してみたところ「中華人民共和国 江苏省电力大厦 邮政编码」という結果でした。中国ですね。

日本と同じ漢字圏の国ですけど全く読めませんね、この漢字。

結論:【えきねっと】重要なお知らせはやっぱり詐欺メール

JR東日本に関連するインターネットサービスが中国と関係があるとも思えませんし、ログインページのアドレスが違っていることと考え合わせると間違いなく詐欺メールでしょう。

本物のえきねっとからも「えきねっとを騙る偽メール、偽サイトにご注意ください」がでています。

どうか皆様もこんな詐欺メールに引っかからないようにお気を付け下さい。

コメント