えきねっとがアクティブです。

先日は「えきねっとアカウントの自動退会処理について」が届いたばかりだというのに今度は「えきねっアカウントの制限を解除する」のだそうです。

「えきねっと」ではなく「えきねっ」らしい。別物でしょうかね??しっかりしてくれ!!

結論としては詐欺メールだったのですが、リンクをクリックすると何事もなくフィッシングサイトへ移動してしまいます。ブラウザでの注意喚起もなされないようですので気をつけなければなりません。

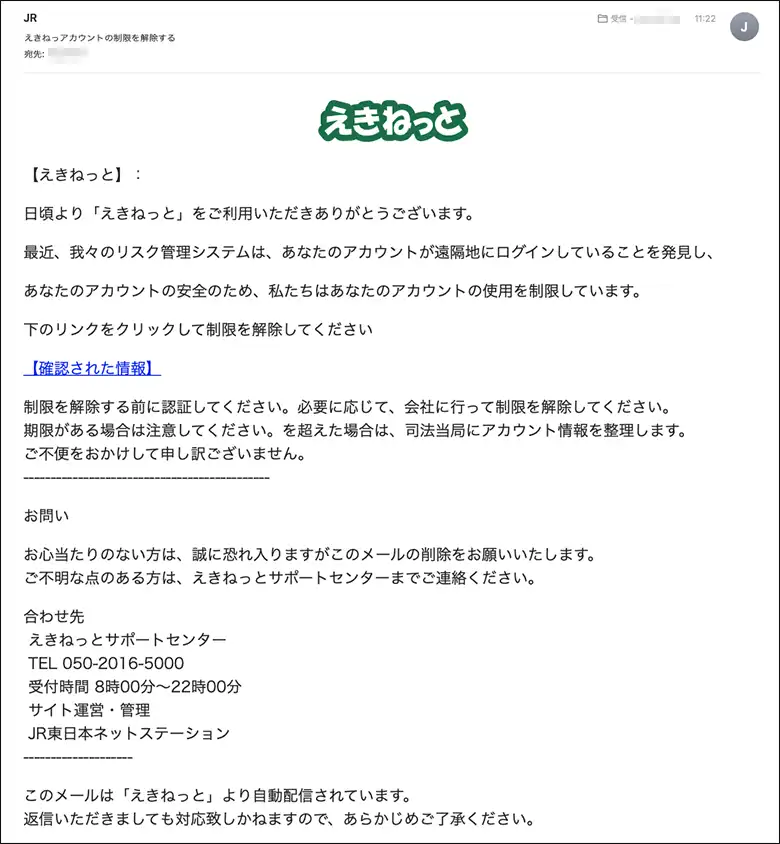

えきねっアカウントの制限を解除する

制限解除のメールは以下のような内容と体裁でした。

誰かがあなたのアカウントでログインしているみたいだから機能制限をしておいたね。解除したければリンクから手続きしてね」とのことです。

まずメール本文の日本語がへんてこりんです。「を超えた場合は、〜」などなど日本語になってませんね。

怪しさ急上昇です。

リンクをクリックしてみる

リンクは【確認された情報】の1カ所のみです。

リンク先のアドレスは「https://eki-net.comuns.ekiunta.info/」となっています。

それではいつものようにリンクをクリックしてみましょう。

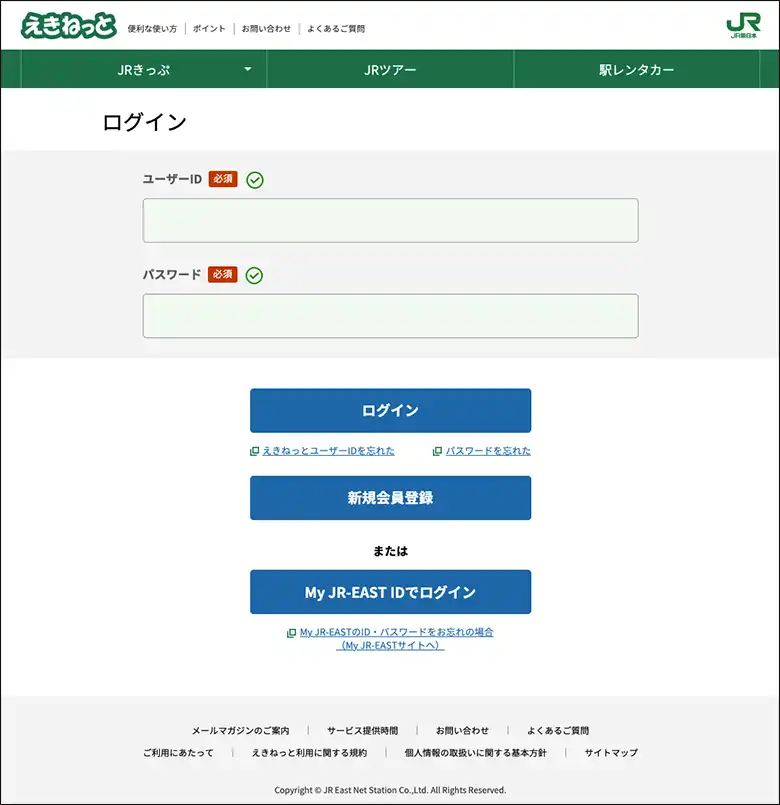

リンクをクリックしてみるといつのもブラウザでのブロックにかかることもなくリンク先のフィッシングサイトに移動してしまいました。本物のえきねっとログイン画面とうり二つです。

この画面でユーザーIDとパスワードに適当な文字を入力してログインをクリックすると下の画面へ変わります。

結局ユーザーID・パスワードはなんでもかまわないようです。

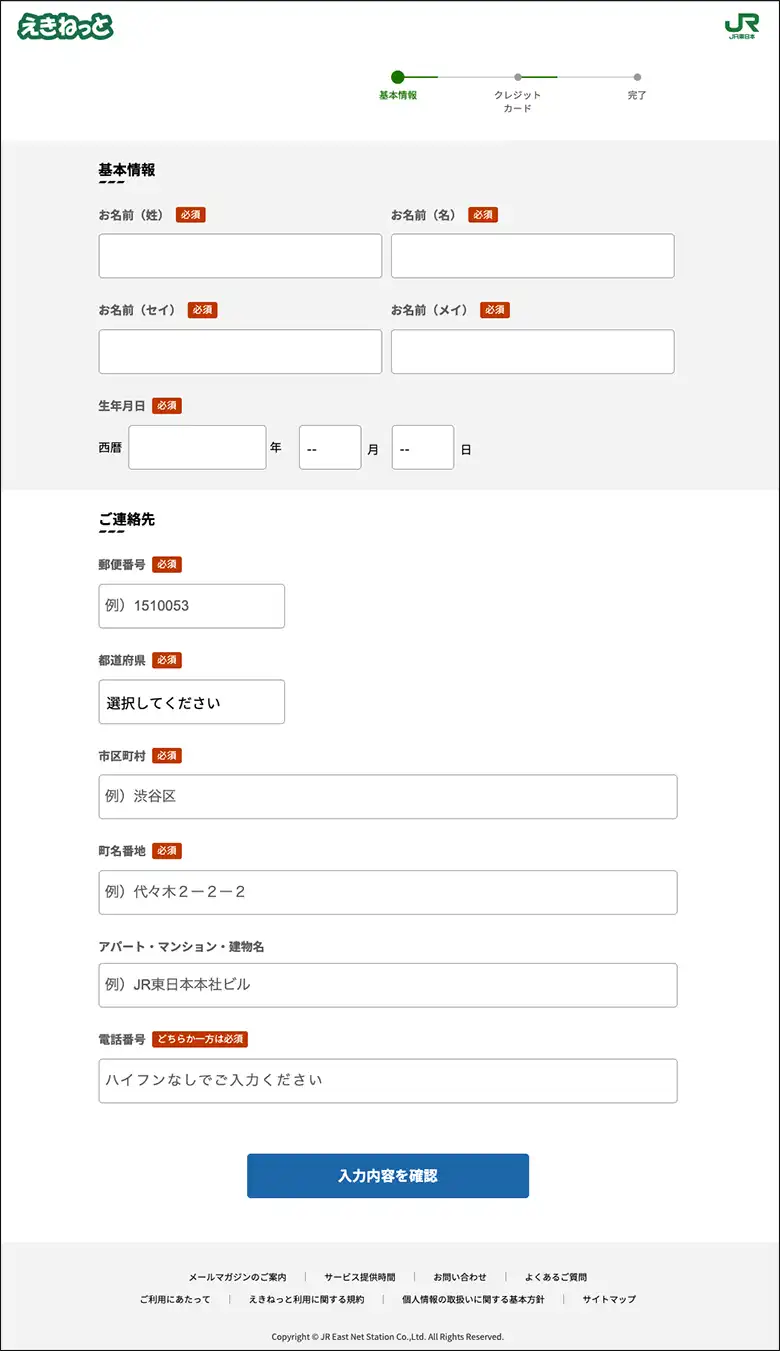

これ以上進むと怖いので止めておきましたが、うっかり入力していくと名前から住所・電話番号まで個人情報を根こそぎ盗まれてしまいます。

ちなみに、このアドレスのサーバー所在地はいつもの米国カンザス州チーニー貯水池でした。

きっとサーバーが水冷式なんでしょう。

発信元を調べる

では、この迷惑メールがどこから発信されているのでしょうか。

メールヘッダを表示させてみます。

JR <eki-net@fjulhod.cn>

えきねっアカウントの制限を解除する

宛先:●●●<●●●@●●●>

Mime-Version:1.0

Content-Type:text/html; charset=”utf-8″

X-Envelope:S25R_match

Dkim-Signature:v=1; a=rsa-sha256; c=relaxed/simple; d=fjulhod.cn; h=From:To:Subject:Content-Type:Content-Transfer-Encoding; q=dns/txt; s=default; t=1646619729; bh=jZkozPeetM1pvDtVgBhGpJeKwFrlSAi71lsfVotM1IU=; b=pbKnPUMZNDU05tBRH4643+ZVjWn1M6pvA7kd+nPeb7r4Kg3F12H8g8oZDq7i8whQoo fKflBNShOck7r4ZMWrzsgIIg7NZqH81dVvGaalBJcaLZk67aWc82J8CI+EDMH0B8ib DviG0pQpabX9uGtcxBSP0RtHeJLsuVOvu1f4X1Q=

Return-Path:<eki-net@fjulhod.cn>

X-Priority:3

X-Mailer:Supmailer 37.0.0

X-Antivirus:avast (VPS 22030604)

Content-Transfer-Encoding:base64

Received:(qmail 70147 invoked from network); 7 Mar 2022 11:22:09 +0900

Received:from unknown (HELO mgw.zenno.net) (192.168.0.146) by msv2.zenno.net with SMTP; 7 Mar 2022 11:22:09 +0900

Received:from mgw.zenno.net (localhost [127.0.0.1]) by mgw.zenno.net (Postfix) with ESMTP id C66DE2C217 for <●●●@●●●>; Mon, 7 Mar 2022 11:22:09 +0900 (JST)

Received:from mgw.zenno.net ([127.0.0.1]) by mgw.zenno.net (mgw.zenno.net [127.0.0.1]) (amavisd-new, port 10024) with ESMTP id 6MWmWW3-gsZv for <●●●@●●●>; Mon, 7 Mar 2022 11:22:09 +0900 (JST)

Received:from fjulhod.cn (v133-130-55-118.a00c.g.tyo1.static.conoha.io [133.130.55.118]) by mgw.zenno.net (Postfix) with ESMTP id 2EE4C2C20E for <●●●@●●●>; Mon, 7 Mar 2022 11:22:08 +0900 (JST)

<068A73D5C6329643569EC4BC3B674F05@fjulhod.cn>

X-Antivirus-Status:Clean

Delivered-To:●●●@●●●

発信者のメールアドレスはReturn-Pathより「eki-net@fjulhod.cn」のようです。

どこから発信されたか確認のために、一番最初にあるIPアドレス「133.130.55.118」をこれまた住所検索してみたところ国内ですね。東京都新宿区西新宿2丁目11という結果でした。ここは新宿中央公園です。

この東京都新宿区西新宿2丁目11からメールが発信され、リンクをクリックすると米国カンザス州チーニー貯水池に到着するパターンが多いような感じです。

結論:えきねっアカウントの制限を解除するは詐欺メール

JR東日本に関連するインターネットサービスの差出人が「eki-net@fjulhod.cn」という中国のドメインであること、そのうえ本文の日本語も所々おかしいなどを考え合わせるとからも間違いなく詐欺メールでしょう。

この迷惑メールは出回ってから日が浅いらしくブラウザでもブロックもされないという状況です。さらにリンク先のフィッシングサイトは稼働しているようです。

フィッシング対策協議会からも「えきねっとをかたるフィッシング (2022/03/04)」で注意喚起しています。

くれぐれも騙されないように、リンクなどをクリックしないようにしましょう。

コメント