モバイルSuicaを装った迷惑メールが届きました。

先の地震で新幹線は脱線するしコロナで業績は上がらないし、さらに詐欺メールとJR東日本も散々だわな。

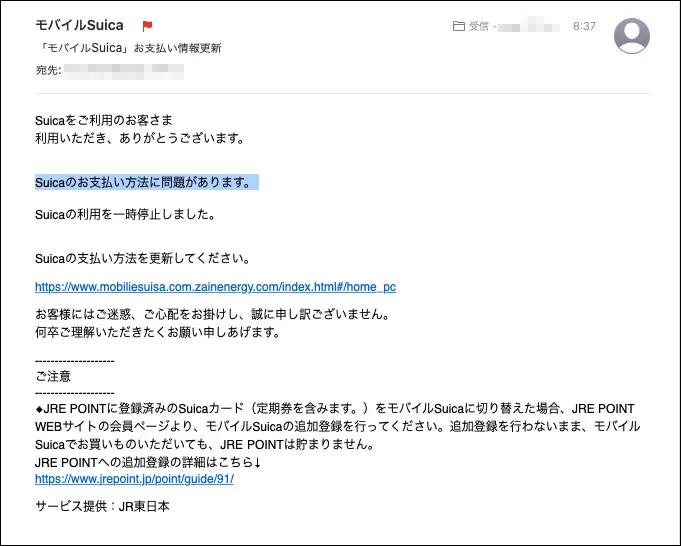

「モバイルSuica」お支払い情報更新

この迷惑メール「Suicaのお支払い方法に問題があります。 」と慌てさせて騙そうという悪質な詐欺メールです。

メールの内容と体裁を下に示します。

リンクをクリックしてみる

いつものようにリンクをクリックしてみましょう。

リンクは

- https://www.mobiliesuisa.com.zainenergy.com/index.html#/home_pc

- https://www.jrepoint.jp/point/guide/91/

2箇所ですが、1がフィッシングサイトへの誘導リンクです。

ちなみにこのリンクがどこに着信するのかというと住所検索してみたところ「アメリカ合衆国 〒90013 カリフォルニア州 ロサンゼルス ダウンタウン・ロサンゼルス」だそうですよ。

リンクをクリックすると今回はセキュリティソフトにて接続を拒否されました。

セキュリティソフトにて接続を拒否

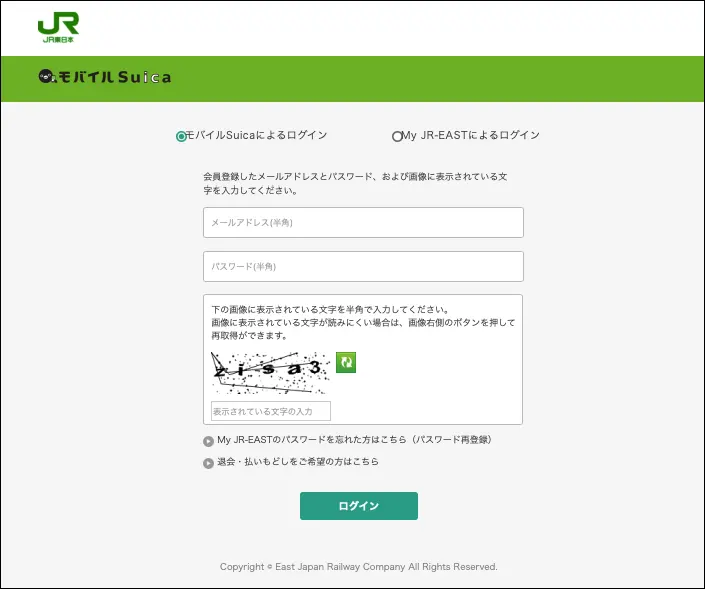

さらにここをすり抜けて移動するサイトは以下のように真正のサイトによく似せて作ってありますが個人情報を入力させるためのフィッシングサイトです。

偽物のモバイルSuicaログイン画面

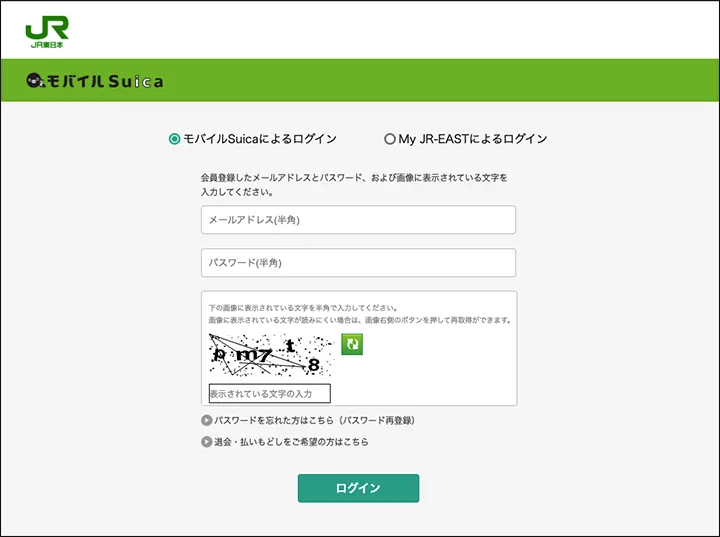

参考までに本物のSuicaログイン画面ものせておきます。そっくりでしょう。

本物のモバイルSuicaログイン画面

発信元を調べる

では、この迷惑な詐欺メールがどこから発信されているのでしょうか。

メールヘッダを表示させてみます。

モバイルSuica <info@mobilesuica.com>

「モバイルSuica」お支払い情報更新

宛先:●●●@●●●

Content-Type:multipart/alternative; boundary=”—-=_NextPart_000_04A9_0166F83E.10945410″

Mime-Version:1.0

X-Msmail-Priority:Normal

X-Envelope:S25R_match

Return-Path:<tpwjkd@jcfpyqq.net.cn>

X-Priority:3

X-Mailer:Microsoft Outlook Express 6.00.2900.5512

X-Antivirus:avast (VPS 22031700)

X-Mimeole:Produced By Microsoft MimeOLE V10.0.17763.1

Received:(qmail 15727 invoked from network); 18 Mar 2022 08:37:22 +0900

Received:from unknown (HELO mgw2.zenno.net) (192.168.0.147) by msv2.zenno.net with SMTP; 18 Mar 2022 08:37:22 +0900

Received:from mgw2.zenno.net (localhost [127.0.0.1]) by mgw2.zenno.net (Postfix) with ESMTP id A26D617A6B for <●●●@●●●>; Fri, 18 Mar 2022 08:37:22 +0900 (JST)

Received:from mgw2.zenno.net ([127.0.0.1]) by mgw2.zenno.net (mgw2.zenno.net [127.0.0.1]) (amavisd-new, port 10024) with ESMTP id VPxmfiji4plF for <●●●@●●●>; Fri, 18 Mar 2022 08:37:22 +0900 (JST)

Received:from jcfpyqq.net.cn (v160-251-112-205.olpp.static.cnode.io [160.251.112.205]) by mgw2.zenno.net (Postfix) with ESMTP id 7B86B17A66 for <●●●@●●●>; Fri, 18 Mar 2022 08:37:22 +0900 (JST)

<E145B6FF57DD40B00FF54ECDCFE1AA42@jcfpyqq.net.cn>

X-Antivirus-Status:Clean

Delivered-To:●●●@●●●

発信者のメールアドレスはReturn-Pathより「tpwjkd@jcfpyqq.net.cn」のようです。

ようですというのは、この部分は簡単に書き換えられるからで、現状でそうなっているということですね。

このメールの場合は最初のRecevedのアドレスも同じ「jcfpyqq.net.cn」なので間違ってはいないようです。

このドメインですがWhois検索で情報を見てみたところ「No matching record.」となってしまいました。

一致するレコードがありませんとのことで存在しないようです。??

どこから発信されているのか

ではこの迷惑メールがどこから発信されているのでしょう。

メールヘッダにある一番下のRecevedのIPアドレス「160.251.112.205」からサーバーの所在地を住所検索してみたところ「東京都新宿区西新宿2丁目11」となりました。ここは確か新宿中央公園なのですが、このあたりがサーバー設置場所ということですね。

まとめ 「モバイルSuica」お支払い情報更新は詐欺メール

恥ずかしながら、必要がないと言うことでピーマンはモバイルSuicaは持っていません。そのことだけでも詐欺メールだとわかるのですが、そのうえにJR東日本の関連メールのドメインに中国のドメイン「cn」が入っているわけないですよね。

ということで、この迷惑メールは詐欺メールでした。

3月になってえきねっとに関する詐欺メールが暴れまくっているようです。被害にあっている方も多いようで「大ヒット詐欺メール」となってしまっています。

今度はモバイルSuicaを装った詐欺メールの登場です。

モバイルSuicaを利用している方はたくさんいるでしょうからこの迷惑メールを見て「ギョッ!」とした方もおられるのではと推測します。

モバイルSuicaからも注意喚起されています。

慌てず騒がず落ち着いて、こんな詐欺メールの被害に合わぬようにくれぐれも注意して下さい。

コメント