Amazonを装った詐欺メールは数え切れないほど種類が多いですが、性懲りもなく今日も詐欺メールが到着しました。「お支払い方法を更新してください知らせ」という件名のAmazon詐欺メールです。

以前にも「お支払い方法の情報を更新してください。」という件名のよく似た詐欺メールがありましたが,未だに同じようなことを飽きもせずやっているんですね。

Amazonを騙る詐欺メールについてはAmazonからも注意喚起がなされています。

お支払い方法を更新してください知らせ

だいたい日本語がおかしいでしょ。

最後の「知らせ」という唐突な一語を見ただけで、このメールを作成したのが日本人ではないことがわかります。

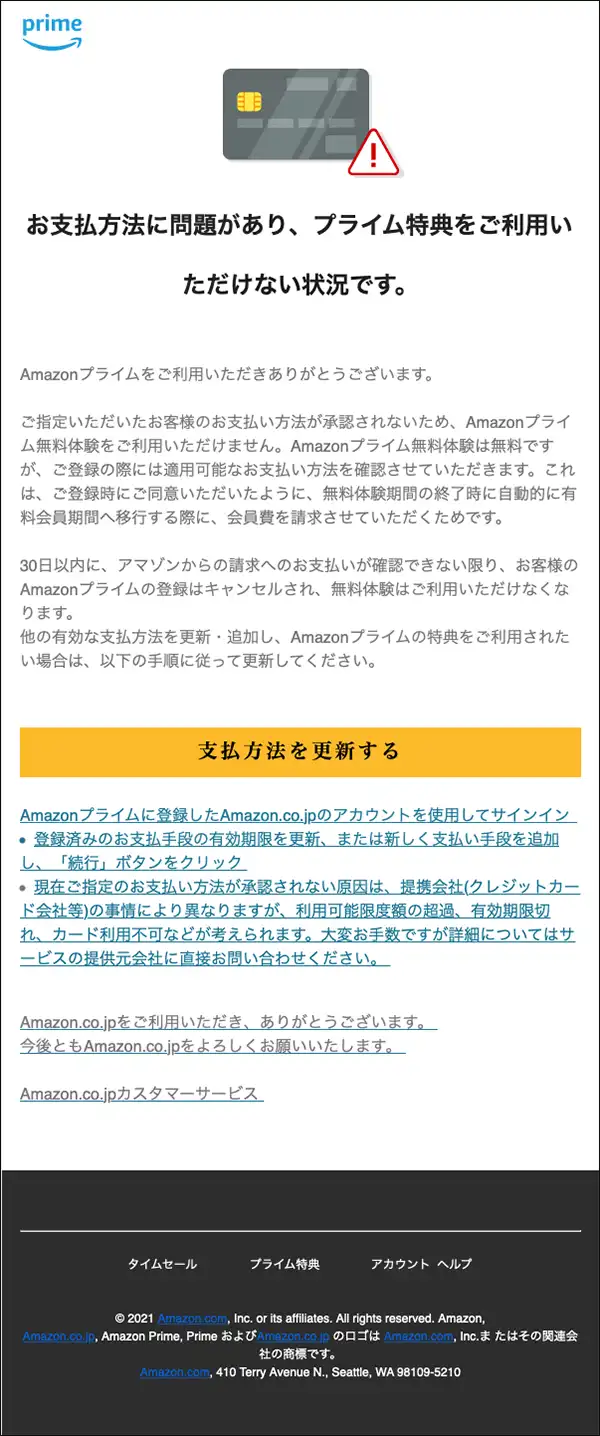

それはそれとして、届いたメールの体裁と内容は下のような感じでした。

詐欺メールとしてはまぁまともに見えるのですが、手当たり次第に送っているのか内容はトンチンカンですよね。

Amazonプライム会員ですけど無料体験期間ではないし恥ずかしげもなくよくこんなの送ってくるよな。

リンクをクリックしてみる

いつものようにリンクをクリックしてみます。

するとお決まりのようにブラウザで接続拒否・警告の赤い画面を見ることになります。

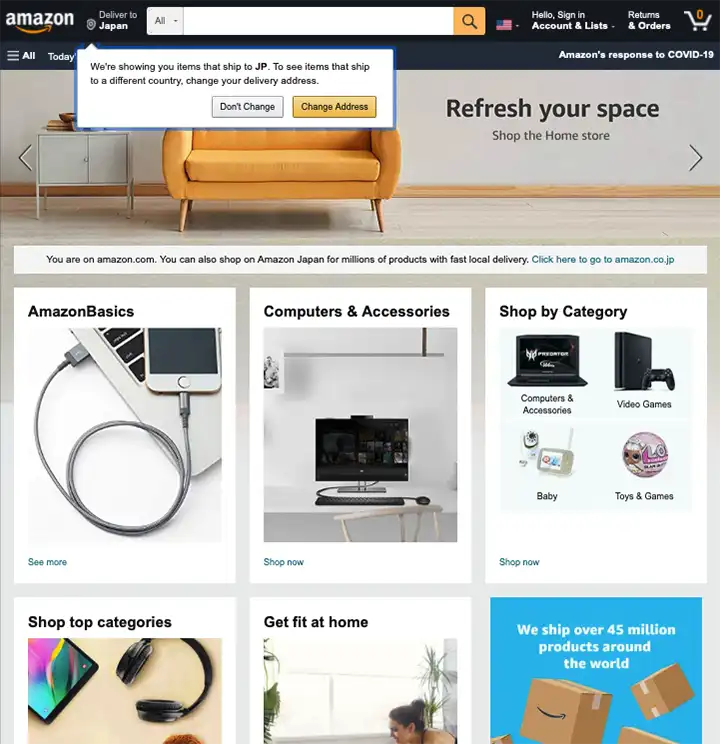

それをすり抜けていくとAmazonのトップページにたどり着きます。もちろん偽のフィッシングサイトでしょう。

この偽サイトのアドレスが「arnozom.co.ip.7dq3x8.cn」なんで笑えます。

Amazonの「m」をよく見ると「r」と「n」の2文字で作られていて、ちょっと見「m」にみえるでしょ。よくある誤認させやすくしているんですね。

そして最後が「cn」ドメインですから、詐欺メール確定ですね。中国のドメインです。

「arnozom.co.ip.7dq3x8.cn」の到着地はどこかと調べてみると、これまで何度も出てきている「アメリカ合衆国 カンザス州 チーニー貯水池」となりました。このあたりに詐欺を生業とする人たちのコロニーでもあるのですかね?貯水池だからカッパみたいに水中に住んでいるのかもしれません。

送信元を探ってみました

メールのヘッダを表示させてみます。

“Amazon.co.jp” <kefu@rnf0i0.cn>

Amazon.co.jpお支払い方法を更新してください知らせ

宛先:●●● <●●●@●●●>

Mime-Version:1.0

<202106021738446113720@rnf0i0.cn>

Content-Type:multipart/alternative; boundary=”=====001_Dragon040485017600_=====”

X-Envelope:S25R_match

Dkim-Signature:v=1; a=rsa-sha256; c=relaxed/relaxed; d=rnf0i0.cn; s=default; t=1622626723; bh=Ljl2stvoslpe9NND2Gf3TprKKnhgGV2hs4CfZgsMJu8=; h=Date:From:To:Subject:From; b=HnP8lA/ldSqIbVvdQbb0EgHBFCEuNlkXBd4KHs+x8IZzA4n0S6C6c4zQt7I3KBppf /hmmXZ/A0gaNd70HbRy+BGywJihElD498P5HW9IXRgNyL6KD/pyqfq/udIREL7MAYl eEfp6n5sTDp1shlWSFQK66MKyGkNbBU0BrJzPfJQ=

X-Priority:3

Return-Path:<kefu@rnf0i0.cn>

X-Mailer:Foxmail 7, 0, 1, 91[cn]

X-Antivirus:avast (VPS 21060114)

Received:(qmail 27214 invoked from network); 2 Jun 2021 18:45:21 +0900

Received:from unknown (HELO mgw.zenno.net) (192.168.0.146) by msv2.zenno.net with SMTP; 2 Jun 2021 18:45:21 +0900

Received:from mgw.zenno.net (localhost [127.0.0.1]) by mgw.zenno.net (Postfix) with ESMTP id B7C092C299 for <●●●@●●●>; Wed, 2 Jun 2021 18:46:10 +0900 (JST)

Received:from mgw.zenno.net ([127.0.0.1]) by mgw.zenno.net (mgw.zenno.net [127.0.0.1]) (amavisd-new, port 10024) with ESMTP id 6swz1hLL75S6 for <●●●@●●●>; Wed, 2 Jun 2021 18:46:10 +0900 (JST)

Received:from rnf0i0.cn (rnf0i0.cn [106.75.146.151]) by mgw.zenno.net (Postfix) with ESMTP id DE7D62C289 for <●●●@●●●>; Wed, 2 Jun 2021 18:46:06 +0900 (JST)

Received:from Amazon.co.jp (unknown [103.74.193.240]) by rnf0i0.cn (Postfix) with ESMTPA id D88033734D9A for <●●●@●●●>; Wed, 2 Jun 2021 17:38:42 +0800 (CST)

Dkim-Filter:OpenDKIM Filter v2.11.0 rnf0i0.cn D88033734D9A

X-Antivirus-Status:Clean

Delivered-To:●●●@●●●

X-Has-Attach:no

Return-Pathから発信者のメールアドレスは<kefu@rnf0i0.cn>であることがわかります。またcnドメインですね。

このドメイン部分「rnf0i0.cn」を住所検索してみたところ「中華人民共和国 河南省 鄭州市 金水区 鄭州龍湖商業圏」となりました。

「お支払い方法を更新してください知らせ」は詐欺メール

cnドメインが出てきたところで詐欺メール確定と考えて間違いないのですが、詐欺メールの発信地も中国ですからもう真っ黒ですね。

どちらにしろ「お支払い方法を更新してください知らせ」は詐欺メールです。

ブラウザが接続拒否という形で守ってくれてはいますが、リンク先の偽Amazonサイトは稼働していると思われますのでくれぐれもご注意下さい。

特に運悪くAmazonプライムのお試し期間中だったりすると慌ててしまうかもしれませんが、そこはぐっとこらえて冷静になって確認しましょう。

Amazonをかたるフィッシング詐欺メールにご注意ください

フィッシング詐欺メールもだんだんと巧妙になってきていますのでなかなか真偽を見分けるのも大変だろうと思います。

無条件に信用してしまうのは考えもの。

すこしでも怪しいと感じた時はリンクをクリックせずにゴミ箱行きにして下さい。

不安でしたら、正規のAmazon公式ページをググって、そちらからログインし、メッセージセンターで確認する

ようにしましょう。

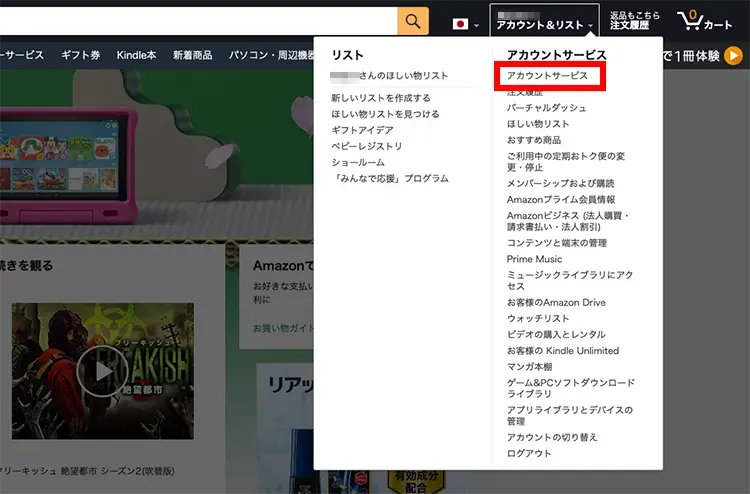

Amazonメッセージセンターへは、

Amazon公式HPにログイン

右上にあるアカウント&リストのプルダウンメニューからアカウントサービスをクリック

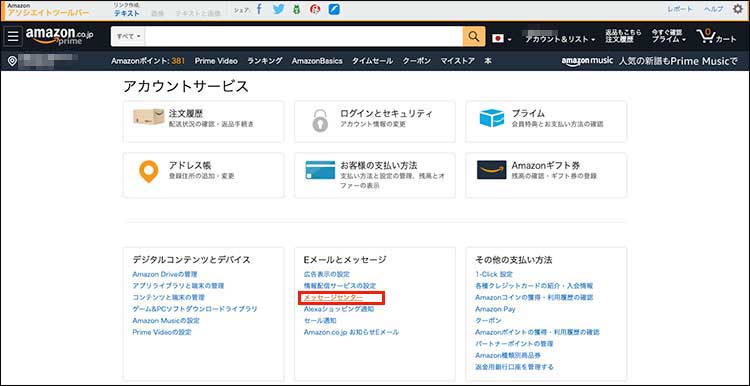

Eメールとメッセージの中のメッセージセンターをクリック

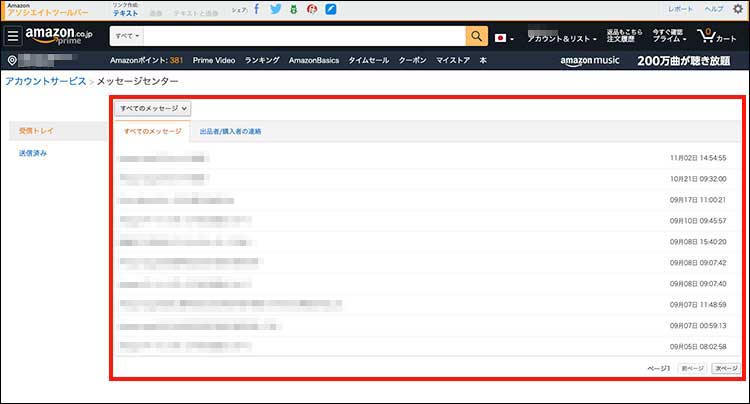

Amazonから送られたメールのリスト(赤枠内)がありますので、

- 該当メールがメッセージセンター内にある 本物

- 該当メールがメッセージセンター内にない 偽物

となりますのでご確認下さい。

フィッシング詐欺メールの特徴

無数にあるフィッシング詐欺メールのすべてに当てはまるとはいえませんがちょっとした特徴があるものです。

緊急性をあおってくる

フィッシング詐欺メールは、読んだ人を不安に陥れるように緊急性をあおってくることが多いです。

例えば

- アカウントが停止される

- 料金が未納になっている

- クレジットカードが期限切れ

などなど、

- 今すぐ対処しなければならない

- そのままにしておくと不利益を受けますよ

といった方向に誘導していこうとしてきます。

日本語が妙な感じがする

日本語を日常的に使っている日本人から見ると「なんだかおかしな日本語だな」などと感じたら要注意。

この詐欺メールでも「知らせ」が唐突に出てきたりと日本人ならあり得ない文章となっています。

第6感という程ではないでしょうが、これはおかしいと感じた印象を信じましょう。

などなど、なんかおかしいな〜といった勘が働くものです。

騙されないようにお互いに気をつけましょう。

コメント