「Amazon – 緊急 :お支払い方法の更新」という件名のフィッシング詐欺メールが届きました。

毎日のように届いているフィッシング詐欺メールよりもその悪質さは強烈かもしれません。

Amazon – 緊急 :お支払い方法の更新

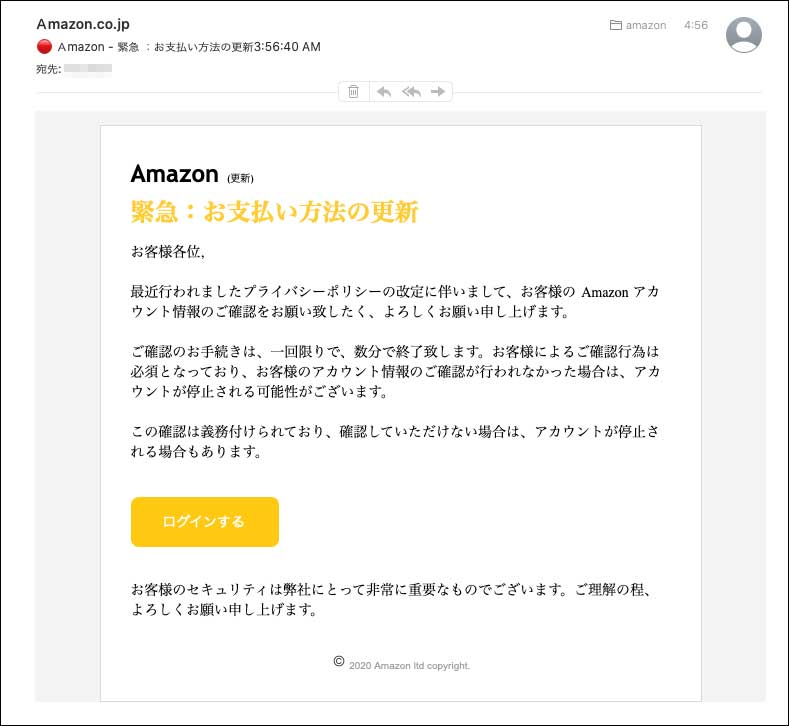

届いたメールの体裁と内容は以下の通り、比較的簡素なものです。

Amazon (更新)

緊急:お支払い方法の更新

お客様各位,

最近行われましたプライバシーポリシーの改定に伴いまして、お客様の Amazon アカウント情報のご確認をお願い致したく、よろしくお願い申し上げます。

ご確認のお手続きは、一回限りで、数分で終了致します。お客様によるご確認行為は必須となっており、お客様のアカウント情報のご確認が行われなかった場合は、アカウントが停止される可能性がございます。

この確認は義務付けられており、確認していただけない場合は、アカウントが停止される場合もあります。ログインする

お客様のセキュリティは弊社にとって非常に重要なものでございます。ご理解の程、よろしくお願い申し上げます。

確認行為は必須だとなかば強要するような内容になってます。生意気ですね。

確認しないとアカウント停止だよと脅迫しています。更に生意気です。

世の中を舐めています。

というのはさておき、全体の出来もよくうっかり騙されてしまう人が出るのも無理のないレベルですね。

日本語も特におかしなところも見当たらないし、厄介だな。

リンクをクリックしてみる

いつものようにリンクをクリックしてみます。どこへ飛んでいくか興味津々です。

リンクは中央のオレンジ枠の中の「ログインする」の1個所のみです。

リンクアドレスは「https://domamtk-kriuehrtyt.i515bed9ed78662ee888a0cc0af07.info/hcbnjruu-jrehteb.php」となっていました。

住所検索で確認したところ、大阪市がリンク先の住所となりました。国内です。

驚愕の動作をする「緊急:お支払い方法の更新」メール

実際にクリックしてみたところ、想像していなかったことが起こりました。

通常の(何が通常なのか良くわかりませんが)場合、amazonのログイン画面にいくのだろうと油断していたのですが、なんとamazonの本物のサイト、しかも私がログインしているページに飛んでいってしまいました。

これにはビックリ!

予期しない動作だったのではじめは何が起こったのか良くわからずちょっとあっけにとられてしまいました。

もしかするとクリックした段階で個人情報が抜きとられているのかも知れません。

もしそうだとすると、ログイン画面に誘導するフィッシングメールより数段悪質で騙されやすいということになってしまいます。

ひょっとして情報盗まれたのか??

可能性があるので、即行amazonのパスワードを変更しておいたことは言うまでもありません。

あ〜ビックリした!

送信元を探る

いつものようにメールヘッダを表示させてみます。長いですね。

“Amazon.co.jp” <account-update@amazon.co.jp>

🔴 Amazon – 緊急 :お支払い方法の更新3:56:40 AM

宛先:●●●<●●●@●●●>

Content-Type:multipart/alternative; boundary=”—-=_NextPart_000_0661_0113D085.1CECD780″

Mime-Version:1.0

X-Envelope:S25R_match

X-Mailer:Microsoft Outlook 16.0

Return-Path:<pkziuugyy20@xs656100.xsrv.jp>

X-Virus-Status:clean(F-Secure/fsigk_smtp/521/virusgw10001.xserver.jp)

Received:(qmail 64306 invoked from network); 21 Oct 2020 04:56:41 +0900

Received:from unknown (HELO mgw3.zenno.net) (192.168.0.148) by msv2.zenno.net with SMTP; 21 Oct 2020 04:56:41 +0900

Received:from mgw3.zenno.net (localhost [127.0.0.1]) by mgw3.zenno.net (Postfix) with ESMTP id 0EF9C16968 for <●●●@●●●>; Wed, 21 Oct 2020 05:00:04 +0900 (JST)

Received:from mgw3.zenno.net ([127.0.0.1]) by mgw3.zenno.net (mgw3.zenno.net [127.0.0.1]) (amavisd-new, port 10024) with ESMTP id kFwH5us4K2Qe for <●●●@●●●>; Wed, 21 Oct 2020 05:00:03 +0900 (JST)

Received:from sv10801.xserver.jp (sv10801.xserver.jp [103.141.97.2]) by mgw3.zenno.net (Postfix) with ESMTP id DBFD016963 for <●●●@●●●>; Wed, 21 Oct 2020 05:00:03 +0900 (JST)

Received:from virusgw10001.xserver.jp (virusgw10001.xserver.jp [183.181.92.8]) by sv10801.xserver.jp (Postfix) with ESMTP id 905A940286E6AD for <●●●@●●●>; Wed, 21 Oct 2020 04:56:40 +0900 (JST)

Received:from sv10801.xserver.jp (103.141.97.2) by virusgw10001.xserver.jp (F-Secure/fsigk_smtp/521/virusgw10001.xserver.jp); Wed, 21 Oct 2020 04:56:40 +0900 (JST)

Received:from shc (vps-1025025-8080.rsjpserver.net [153.122.14.184]) by sv10801.xserver.jp (Postfix) with ESMTPSA id 7F43340286E69C for <●●●@●●●>; Wed, 21 Oct 2020 04:56:40 +0900 (JST)

<0099570991f4$42a825a8$fa200dc0$@shc>

Delivered-To:●●●@●●●

送信元のメールアドレスは Return-Pathをみると「pkziuugyy20@xs656100.xsrv.jp」となっています。

これ「Xサーバー」と契約するとデフォルトで割り当てられるドメインですねぇ。

住所検索をしてみたところ、大阪でした。「Xサーバー」も大阪ですが、データーセンターがどこなのかはわかりません。

account-update@amazon.co.jpなどを使いさもamazonからのメールだと思わせようとしていますが、送信元メールアドレスは「pkziuugyy20@xs656100.xsrv.jp」でamazonとは関係ないですね。

Amazon – 緊急 :お支払い方法の更新というAmazonからのメールはフィッシング詐欺メール

だんだんと巧妙になりつつあるフィッシング詐欺メール、日頃から騙されないように注意しなければなりません。

今回のように悪質なフィッシングメールではメールを開封しただけで

- ウイルスに感染してしまったり

- 個人情報を抜き取られたり

されてしまうケースもあります。

身に覚えのない件名のついたメールは開封せず即行でゴミ箱行き、そして削除が一番の方法で安心できる方法です。

念のためこちらもご覧になって下さい。

Amazonからの通知メールはAmazonの公式ページにあるマイページ〜メッセージセンターで確認することができます。

正規の通知であれば該当メールが見つかりますが偽のメールはありませんので確認できます。

もちろん今回の「Amazon – 緊急 :お支払い方法の更新」もメッセージセンターには存在しませんでした。

詳しくは

をご覧下さい。

コメント